Drei aktuelle Sicherheitsvorfälle, die uns das Fürchten lehren

Ransomware-Angriffe, Datenlecks und Phishing-Fallen – Die IT-Welt kann gruselig sein – und nicht nur an Halloween. Unsere IT-Security-Experten haben aktuelle Sicherheitsvorfälle rausgesucht, die uns das Fürchten lehren…

Phishing: Wenn eigene Konten zur Bedrohung werden

Am 14. Oktober 2025 teilte der Landkreis Rastatt mit, dass durch Phishing-Angriffe kompromittierte E-Mail-Konten wiederum selbst Phishing-Nachrichten an Kunden, Partner und weitere Kontakte versendet haben.

Stellen Sie sich den Vertrauensschaden und den Aufwand für die Öffentlichkeitsarbeit vor, um das wieder geradezubiegen. Das Angriffszenario »per Phishing übernehmbare E-Mailkonten« lässt sich in den meisten Fällen durch eine Kombination von wirksamer Multifaktor-Authentisierung und fortlaufender Sensibilisierung der Mitarbeitenden deutlich einschränken.

Ransomware: Wenn Backups nicht alles retten

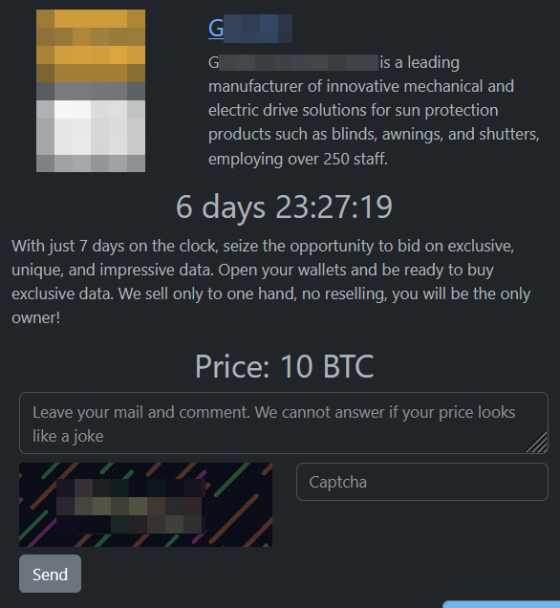

Sie haben sich mit »unknackbaren« Backups vor den Auswirkungen von Verschlüsselungsangriffen auf Ihre Infrastruktur abgesichert – und bekommen trotzdem eine Lösegeldforderung.

Wie viel wäre Ihnen das »Versprechen« von Kriminellen wert, Ihre Geschäftsgeheimnisse und die Ihrer Kunden nicht zu veröffentlichen?

10 BTC? Das sind etwa 1 Mio. €, und Sie können nur verlieren:

- Zahlen Sie, ist die Million weg und Sie wissen nicht was da noch kommt.

- Zahlen Sie nicht, müssen Sie gegenüber Kunden und Ihrer Forschungsabteilung einiges erklären …

Genau so passiert – bei einem deutschen Maschinenbauunternehmen.

Quelle: DSGVO-Portal: Ransomware-Angriff Maschinenbau-Unternehmen

Compliance-Fehler: Wenn gut gemeinte Vorgaben zur Krise führen

Ihre Compliance Abteilung besteht darauf, neue Anforderungen zügig – zumindest aber im gesetzlichen Zeitrahmen – umzusetzen. Ziel der Änderung ist die verbesserte Prüfung von Zahlungsempfängern auf Betrugsverdacht.

Sie winken das durch, die Teams melden Projektabschluss – und Stunden später befinden Sie sich in einer der größten Krisen Ihrer Leistungserbringung.

Millionen von Zahlungen wurden nicht extra geprüft, sondern durch eine Fehlfunktion gar nicht. Lastschriften im zweistelligen Milliardenbereich, vor allem beim europäischen Zahlungsverkehr, wurden nicht abgewickelt.

Partnerbanken, das BSI, Politik und Medien berichten – Zahlungen verzögern sich massiv, Aufsichtsbehörden sind alarmiert.

Fazit: Sicherheit ist planbar

Diese drei Fälle zeigen:

- Cyberangriffe und IT-Pannen treffen jedes Unternehmen – unabhängig von Branche oder Größe. Vermeiden lassen sie sich nie zu 100 %, aber ihre Auswirkungen lassen sich minimieren.

- Durch saubere Implementierung von IT-Managementprozessen, validierbare Softwareentwicklung, Awareness-Programme und praxisnahe Notfallpläne wird aus Grusel wieder Kontrolle.

Mit SoftEd auf der sicheren Seite: Melden Sie sich an zur nächsten SoftEd Coffee Break

Thema: Wenn Security zum Thriller wird – Ihre Strategie für Herbst & Winter

Aktuell: der neue Grundschutz++ und wichtige Updates zu NIS-2

60 Minuten IT-Sicherheit mit unserem Security-Experten Thomas Lundström und Richard Fritzsche

Wann: 18. November 2025 | 09:30 – 10:30 Uhr

Wo: Livestream, kostenfrei