75 Prozent aller Cyberangriffe beginnen mit einer E-Mail. Die erfolgreichsten darunter tarnen sich als etwas, dem wir blind vertrauen: Zum Beispiel als Microsoft Sicherheitsalarm. Echte Sicherheitswarnungen informieren uns beinahe täglich über verdächtige Aktivitäten. Genau diese Vertrautheit machen sich Cyberkriminelle zunutze und imitieren Microsoft-Warnungen mittlerweile so perfekt, dass selbst sensibilisierte Mitarbeitende ins Straucheln geraten.

Ein einziger unbedachter Klick – und schon können Angreifer Konten übernehmen oder sensible Daten abgreifen. Damit das in Ihrem Unternehmen oder in Ihrer Behörde nicht passiert, lesen Sie in diesem Beitrag 5 Warnzeichen eines gefälschten Microsoft-Sicherheitsalarms, konkrete Handlungsempfehlungen und wirksame Präventiv-Maßnahmen!

Das Wichtigste im Überblick

- Täuschend echt aussehende Fake Microsoft-Sicherheitsalarme sind ein beliebtes Einfallstor für Phishing.

- Fake-Sicherheitshinweise erkennt man an typischen Warnzeichen wie Zeitdruck, verdächtigen Absendern, Browser-Pop-ups oder Zahlungsaufforderungen.

- Richtiges Verhalten ist entscheidend: Warnungen immer direkt im Microsoft-Portal prüfen, niemals über Mail-Links reagieren, keine Anhänge öffnen und alle Vorfälle dokumentieren.

- Nachhaltiger Schutz gelingt nur ganzheitlich – mit technischen Maßnahmen, klaren Prozessen und vor allem regelmäßig geschulten, sensibilisierten Mitarbeitenden.

Was ist ein Microsoft Sicherheitsalarm?

Ein Microsoft-Sicherheitsalarm ist eine automatisierte Warnmeldung, die Sie über mögliche Sicherheitsprobleme wie verdächtige Anmeldeaktivitäten, potenzielle Malware oder Konfigurationsprobleme in Diensten wie Microsoft 365, Azure, Windows oder Exchange Server informiert. Ihr Ziel ist es, Administratoren und Nutzer rechtzeitig zu warnen, damit sie Gegenmaßnahmen ergreifen können.

Woran erkenne ich eine gefälschte Microsoft-Warnung?

Wir sind selbst immer wieder überrascht, wie professionell gefälschte Microsoft Sicherheitsalarme oft aussehen. Das Problem dabei: Cyberkriminelle wissen genau, dass Mitarbeitende mit vielen echten Warnmeldungen konfrontiert werden. Gerade unter Zeitdruck oder bei hohem Arbeitsaufkommen nimmt die Gefahr zu, auf eine Fälschung hereinzufallen.

Achten Sie daher auf folgende Warnzeichen:

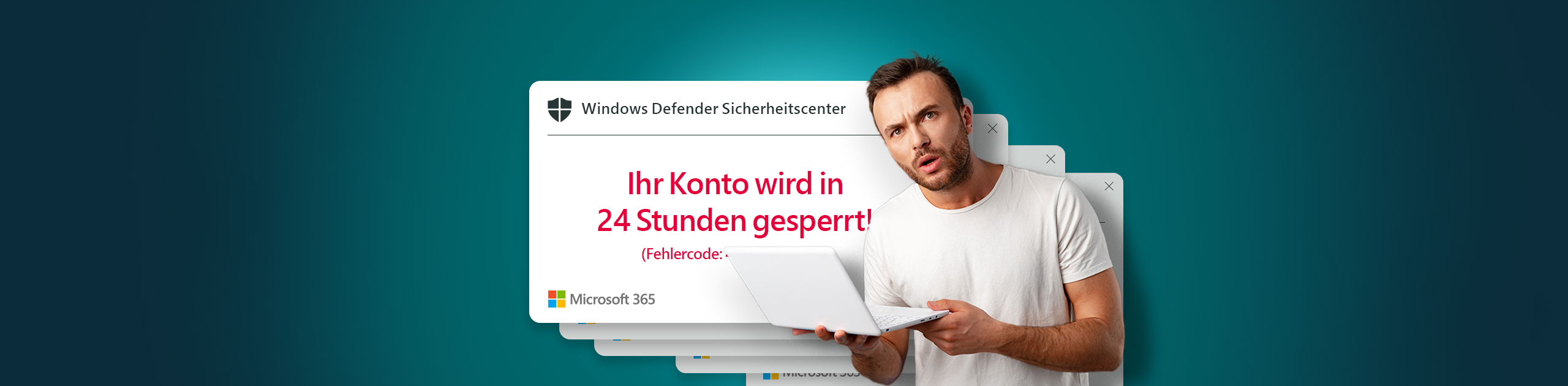

- Aufforderung zu sofortigem Handeln: Der Sicherheitshinweis enthält Warnungen wie “Ihr Konto wird in 24 Stunden gesperrt”, die Sie massiv unter Druck setzen.

- Verdächtige Absender oder URLs: E-Mails stammen nicht von offiziellen Microsoft-Domains wie @microsoft.com oder @office.com, sondern von ähnlich klingenden Adressen.

- Unerwartete Pop-ups im Browser: Gefälschte Microsoft Sicherheitsalarme erscheinen häufig außerhalb der Microsoft-Oberfläche.

- Telefonnummern oder Zahlungsaufforderungen: Microsoft selbst fordert niemals zu Anrufen oder direkten Zahlungen zur Problembehebung auf.

- Hinweise auf Trojaner oder Viren ohne Kontext: Eine Microsoft Trojaner-Warnung, die Fake ist, enthält oft unspezifische Bedrohungswarnungen ohne detaillierte Informationen.

Die Konsequenzen eines falsch interpretierten Microsoft-Sicherheitsalarms sind erheblich: Malware-Infektionen legen im Nu ganze Netzwerke lahm und Datenschutzvorfälle können nicht nur richtig teuer werden, sondern auch langfristig Reputation kosten. Umso wichtiger ist es, Ihre Mitarbeitenden gezielt zu schulen und für die Bedrohung zu sensibilisieren.

Unsere 5 Handlungsempfehlungen bei Sicherheitsalarmen

Auf dem Bildschirm erscheint ein Microsoft Sicherheitsalarm – Fake oder echt? Statt panisch zu klicken, brauchen Sie jetzt einen kühlen Kopf und einen klaren Plan. Mit diesen 5 Schritte handeln Sie souverän:

1. Alarm prüfen: echt oder Fake?

Öffnen Sie bei einem Microsoft-Konto-Sicherheitshinweis im Zweifel immer direkt das Microsoft 365 Security Center oder Ihr Azure-Portal über die Ihnen bekannte URL. Prüfen Sie dort, ob die Warnung tatsächlich registriert ist. Falls nicht, sollten Sie Ihr Security-Team informieren und nach Rücksprache die gefälschte Windows-Warnung entfernen oder als Anlage weiterleiten – ohne jegliche Interaktion damit.

Echte Sicherheitshinweise für das Microsoft-Konto finden Sie in den offiziellen Sicherheitsberichten. Bei E-Mails können Sie außerdem Header-Informationen prüfen und die Absenderadresse genau unter die Lupe nehmen.

2. MFA und Sicherheitsfeatures aktivieren

Die Multi-Faktor-Authentifizierung (MFA) ist Ihre wichtigste Verteidigungslinie gegen Kontoübernahmen. Falls noch nicht geschehen, aktivieren Sie die MFA für alle kritischen Konten.

Nutzen Sie zusätzlich die Conditional Access-Richtlinien in Microsoft Entra ID (ehemals Azure AD), um riskante Anmeldeversuche automatisch zu blockieren. Microsoft Defender oder ein anderes Produkt zum Schutz für Schadsoftware sollte ebenfalls aktiv sein.

3. Verdächtige Inhalte nicht anklicken

Was bei einem möglichen Microsoft Sicherheitsalarm manchmal unter Stress vergessen wird: Klicken Sie in verdächtigen E-Mails niemals auf Links und öffnen Sie keine Anhänge. Browser-Pop-ups schließen Sie unbedingt über den Task-Manager statt über die Schaltflächen im Pop-up selbst. So können Sie gefälschte Windows-Warnungen sicher entfernen, ohne versehentlich Schadsoftware zu aktivieren.

Geben Sie bei einem Microsoft Sicherheitsalarm auf keinen Fall Zugangsdaten auf Seiten ein, die Sie über einen Link erreicht haben und rufen Sie niemals die angegebenen „Support“-Nummern an.

4. Mitarbeitende informieren und Awareness erhöhen

Sprechen Sie im Team regelmäßig über neue Betrugsmaschen wie z. B. Quishing. Essenziell ist auch eine offene Fehlerkultur: Mitarbeitende sollten ohne Angst Bescheid geben können, wenn sie doch einmal auf eine gefälschte Mail oder einen Link hereingefallen sind.

5. Sicherheitswarnungen dokumentieren

Halten Sie jeden Sicherheitshinweis für das Microsoft-Konto so fest, wiefest wie es Ihre Richtlinien vorsehen – auch dann, wenn er auf den ersten Blick harmlos wirkt. Genau diese Infos können Ihnen später helfen, Muster zu erkennen, Compliance-Anforderungen wie NIS-2 zu erfüllen und im Ernstfall sauber nachzuvollziehen, was passiert ist. Ihr Security Team hat natürlich den Überblick über die echten Findings in Echtzeit, aber die Fake Alarme werden gebraucht, um sie zukünftig noch besser bekämpfen zu können.

Welche präventiven Maßnahmen für Unternehmen und Behörden empfehlen wir?

Ein zuverlässiger Schutz gegen gefälschte Microsoft-Sicherheitsalarme muss ganzheitlich sein. Reine Technik reicht nicht aus. Für ein starkes IT-Risikomanagement braucht es unbedingt klare Prozesse und gut sensibilisierte Mitarbeitende.

Technische Maßnahmen

- Regelmäßige Updates in Microsoft 365/Azure: Halten Sie Ihre Systeme auf dem neuesten Stand. Mit Sicherheitspatches schließen Sie bekannte Lücken, bevor Angreifer sie ausnutzen.

- Defender aktivieren & Security Score überwachen: Microsoft Defender für Endpoint und Office 365 bieten leistungsstarke Schutzfunktionen. Überwachen Sie regelmäßig Ihren Microsoft Secure Score und arbeiten Sie gezielt an den empfohlenen Verbesserungen.

- Rollen & Berechtigungen prüfen: Setzen Sie das Prinzip der geringsten Rechte konsequent um.

Organisatorische Maßnahmen

- Security Awareness Trainings: Aber bitte nicht als Eintagsfliege, sondern als regelmäßige Schulungen mit praxisnahen Beispielen.

- Phishing-Simulationen: Testen Sie Ihre Mitarbeitenden mit realistischen Phishing-Kampagnen. Das rückt die Gefahr nachhaltig ins Bewusstsein. Wichtig: Nutzen Sie die Ergebnisse für gezielte Nachschulungen, nicht für Schuldzuweisungen oder gar Leistungsbewertung.

- Klare Prozesse für Sicherheitsvorfälle: Definieren Sie für ein funktionierendes IT-Notfallmanagement eindeutig, was bei einem Sicherheitsvorfall zu tun ist.

Gehen Sie den Umgang mit Microsoft-Sicherheitsalarmen so strukturiert an, erfüllen Sie für diesen Punkt Compliance-Anforderungen. Vorgaben wie ISO 27001 oder die DSGVO verlangen nachweisbare Maßnahmen – auch für den Umgang mit Sicherheitshinweisen.

So unterstützen wir bei Security Awareness und Incident-Prozessen

Viele Organisationen wissen, was zu tun wäre, doch im Alltag fehlen Zeit, Struktur oder geeignete Trainingsformate. SoftEd unterstützt Unternehmen und Behörden bei der praktischen Umsetzung mit erprobten Formaten:

- Awareness-Basistraining für Mitarbeitende – praxisnahe Schulungen zu aktuellen Angriffsmethoden

- Phishing- und Quishing-Simulationen inkl. Auswertung und gezielter Nachschulungen

- Rollenbasierte Trainings für Administratoren, Helpdesk und Führungskräfte

- Incident-Playbooks und Meldeprozesse, auch für Anforderungen im Behörden-Umfeld

- Microsoft-Security-Konfiguration (Defender / Entra Hardening, Reporting-Button, Security-Policies)

Beim Microsoft Sicherheitsalarm zahlt sich Wachsamkeit aus!

Microsoft-Sicherheitsalarme sind ein zweischneidiges Schwert: Einerseits unverzichtbar für den Schutz Ihrer IT – andererseits ein beliebtes Angriffswerkzeug von Cyberkriminellen. Mit dem richtigen Wissen, klaren Prozessen und sensibilisierten Mitarbeitenden lassen sich die Risiken aber gut in den Griff bekommen. Denn leider hilft die beste Firewall nichts, wenn jemand unter Zeitdruck auf den falschen Link klickt.

Sie wollen das Thema anpacken und Ihre Sicherheitsstrategie auf solide Beine stellen? Wir unterstützen Sie mit Awareness-Schulungen und Beratung rund um die Umsetzung konkreter Maßnahmen. Nehmen Sie jetzt Kontakt zu uns auf und lassen Sie uns gemeinsam besprechen, was für Ihr Team sinnvoll ist!